M.E.Doc утверждает, что в хакерской атаке он - пострадавшая сторона (добавлено)

В статье на ресурсе Microsoft TechNet https://blogs.technet.microsoft.com/…/new-ransomware-old-t…/ говорится, что “по сведениям телеметрии процесс обновления программного обеспечения M.E.Doc (EzVit.exe) запускает цепочку вредоносных программ.

В статье основным источником заражения назван пакет обновления M.E.Doc. Однако на схеме отражена работа уже зараженного главного модуля ПО M.E.Doc, а истинный способ заражения не указан.

Файл ezvit.exe явлется главным исполняемым модулем ПО M.E.Doc. На схеме изображен запуск ПО M.E.Doc при помощи ярлыка и\или ссылки в главном меню. После запуска Медок инициировал запуск вредоностного ПО путем запуска приложения Windows rundll32.exe. Однако, исходный код ПО M.E.Doc не содержит команды запуска приложения Windows rundll32.exe.

Далее в той же статье говорится: Although this vector was speculated at length by news media and security researchers—including Ukraine’s own Cyber Police—there was only circumstantial evidence for this vector. (Хотя этот вектор был подробно рассмотрен новостями и исследователями безопасности, включая собственную киберполицию Украины, были только косвенные доказательства этого вектора.)

Таким образом, в статье отсутствует обвинение программы M.E.Doc как источника заражения. Единственное, о чём говорит статья - это иллюстрация того, что программа M.E.Doc запущена на ранее заражённом компьютере, и соответственно, сама подверглась заражению.

Схема запуска:

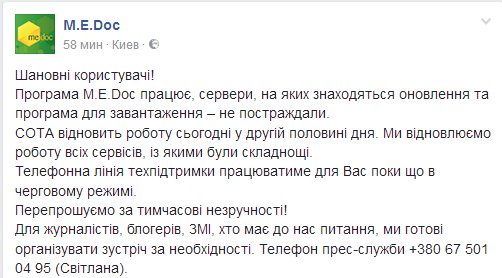

Уважаемые пользователи программы M.E.Doc!

Горячей новостью 27 июня 2017 года является массовая хакерская атака вирусом-вымогателем, влияние которого направлено на сферу деятельности коммерческих предприятий, а также банковскую и государственную сферу.

В списки пострадавших от кибератаки также попал и разработчик программного обеспечения M.E.Doc. Это стало причиной временной блокировки сервисов, в том числе и сервера обмена первичными документами.

В настоящее время ведутся активные работы по восстановлению работоспособности всех сервисов.

Обсуждение источников возникновения и распространения кибератаки активно проводится пользователями в соцсетях, форумах и других информационных ресурсах, в формулировках которых одной из причин указывается установка обновлений программы M.E.Doc.

Команда разработки M.E.Doc опровергает данную информацию и заявляет, что подобные выводы – однозначно ошибочные, ведь разработчик M.E.Doc, как ответственный поставщик программного продукта, следит за безопасностью и чистотой собственного кода. Для этого были заключены договора с крупными антивирусными компаниями для предоставления исполняемых бинарных файлов на анализ и подтверждение их безопасности. Также, перед выпуском каждого обновления M.E.Doc передает в антивирусные компании свои файлы для анализа.

Для развеивания подобных выводов о наличии вирусов в обновлениях M.E.Doc приведем следующие разъяснения.

Для того чтобы заразить ПК вредоносным вирусом в первую очередь он должен быть загружен в систему и запущен на выполнение, после чего произойдет видоизменение файлов по специфике его работы. Также, система может быть заражена через спам-письмо с вложением, которое пользователь мог получить от незнакомого отправителя и открыть из любопытства к его содержимому.

Актуальная версия пакета обновления была выпущена 22.06.2017 с проверенными на наличие каких-либо вирусов файлами. Ни одного факта обращения пользователей с заражением вирусом его ПК или сервера за это время зафиксировано не было. Пиком распространения вирусной атаки является дата 27.06.2017, что не приходится на активность скачивания и установки обновления M.E.Doc.

Исходя из этого утверждаем, что на момент скачивания обновления M.E.Doc от 22.06.2017, оно не содержало каких-либо вирусов, подтверждением чего может быть проверка на ресурсе VirusTotal — бесплатная служба, осуществляющая анализ подозрительных файлов и ссылок (URL) на предмет выявления вирусов, червей, троянов и всевозможных вредоносных программ. Соответственно в момент выполнения обновления программы система не могла быть заражена вирусом непосредственно из файла обновления.

Для четкого понимания о загрузке и установке обновлений M.E.Doc, предоставляем следующую информацию:

Обновление программы M.E.Doc может предусматривать 2 способа:

Ручное скачивание *.exe файла пакета обновления определенной версии с сайта http://www.me-doc.com.ua/pages/obnovlenie.php

Автоматическое обновление через программу.

Из программы отправляется запрос на сервер обновлений, анализируется список обновлений и пользователю предлагается скачать последние пакеты обновлений с автоматической установкой их в M.E.Doc. В данном механизме используется:

- сервер обновлений

- каталог программы

- временный каталог ОС для распаковки в него содержимого обновления

На сервере хранятся и раздаются пользователям только файлы, необходимые для обновления программы.

Список доступных для скачивания файлов обновлений хранится в зашифрованном виде, а сами пакеты обновлений архивируются специальным алгоритмом, который понимает M.E.Doc.

В соответствии с вышеперечисленными аргументами можем утверждать, что пользователи системы M.E.Doc не могут заразить свои ПК вирусами в момент обновления программы.

Разработчик M.E.Doc призывает Вас быть внимательными и осторожными: не загружать файлы из сомнительных источников, не открывать электронные письма от неизвестных адресов, использовать лицензионное программное обеспечение и регулярно проводить обновление антивирусных программ!